di Riccardo Pizzirani (Sertes)

di Riccardo Pizzirani (Sertes)

La terza parte si concentrerà sul tema dell’impossibilità da parte del privato cittadino che vive nel 2026 di tutelare la riservatezza della propria vita privata dal sempre più pervasivo controllo statale presente in ogni ambito. I metadati riguardanti chi siamo, cosa compriamo, dove ci spostiamo, con chi comunichiamo e cosa diciamo pubblicamente e anche privatamente sono di un valore inestimabile, e per la prima volta nella storia i sistemi informatici centralizzati consentono raccolta e analisi massiva di tutte queste informazioni, catturando il cittadino in una vera e propria ragnatela dalla quale non c’è attualmente alcuna difesa.

Partiamo con l’ennesimo esempio della consueta “anomalia italiana”...

LA SICUREZZA INFORMATICA NELL’ITALIA “SOVRANISTA”

Per descrivere la pietosa situazione della Sicurezza Informatica nel nostro paese, non è necessario costruire teoremi o fare dietrologia: basta riepilogare i fatti certi:

1) La principale privatizzazione autorizzata dall’attuale governo (sedicente sovranista) è stata la cessione all’estero dell’intera dorsale dati in fibra ottica del Gruppo Telecom, nonostante quest’ultima fosse giudicata strategica per la sicurezza nazionale. L’acquirente è il fondo d’investimento KKR, che ha versato 18,8 miliardi di euro, ed è gestito dal capo del gruppo di analisi David Petraeus, Generale dell’esercito statunitense ed ex Direttore della CIA. (Fonte: l’Indipendente )

2) Sempre su decisione dall’attuale governo (sedicente sovranista), la Sicurezza Informatica del belpaese è stata prima appaltata, e poi assegnata, ad Israele; e sono passate completamente sotto traccia le dimissioni di Roberto Baldoni, il direttore dell’Acn (Agenzia Cybersicurezza Nazionale) che aveva creato da zero la prima realtà di cybersecurity del ministero dell’Interno, contribuendo a stenderne la Strategia 2022-2026 in un’ottica evidentemente conservativa, dimissioni avvenute in seguito al primo appalto concesso ad Israele nel marzo 2023. Ed il DDL sulla cybersecurity, approvato in via definita nel giugno 2024, dopo una prima versione che circoscriveva per l’Italia l’utilizzo di tecnologie esclusivamente UE o NATO, ha poi certificato l’utilizzo anche di tecnologie israeliane. Per approfondimenti: LaFionda.org

3) Una recente inchiesta di Report ha svelato come 40.000 personal computer di magistrati italiani erano sotto controllo con il componente Microsoft ECM che permetteva di accedere all’intero contenuto del pc nonché installare ulteriori software, entrambe le cose senza avvisare, chiedere il consenso, o mostrare alcuna attività anomala all’utilizzatore del pc stesso. In una recente intervista, Ranucci di Report ha rivelato che la cosa più peculiare è stata che quando la cosa si è saputa il tool software è stato disattivato, ma poi un tecnico che ha sotto controllo la gestione della dotazione informatica dell’Italia nord-occidentale ha imposto la riattivazione dello stesso menzionando ordini che arrivavano direttamente dalla Presidenza del Consiglio. I dettagli relativi alle intrusioni, a quali e quanti tecnici hanno avuto accesso diretto ai pc dei magistrati, quali e quanti dati sono stati copiati... è coperto da segreto. Link

4) Nel dicembre 2024 la trasmissione Report aveva anche mandato in onda l’audio di una conversazione privata tra l’ex ministro della Cultura Gennaro Sangiuliano e sua moglie, la giornalista Federica Corsini, nel contesto dello scandalo legato alla figura di Maria Rosaria Boccia e ad un cosiddetto “contratto fantasma” con il ministero della Cultura. Questo ha fatto sì che il Garante Privacy irrogasse una multa di 150.000 euro a Report, ma ciò ha fatto emergere il relativo caso di conflitto di interessi che riguarda proprio un membro del Collegio del Garante per la Privacy (Agostino Ghiglia, ex Fratelli d’Italia) che è stato ripreso mentre entra nella sede romana di Fratelli d’Italia proprio il giorno prima che il Garante della Privacy decidesse di comminare una multa a Report. A cascata, questo ha causato un’inchiesta sull’intero Collegio del Garante Privacy, che ha rilevato così tante anomalie nella gestione e nelle spese, che la Procura di Roma ha aperto un’inchiesta penale per l’intero Collegio (comitato direttivo) del Garante Privacy per i reati di Peculato e Corruzione. Fonte

5) Nel 2025 è emerso che il Governo italiano ha attivato un contratto per ottenere uno spyware militare (Graphite di Paragon) che è stato usato per spiare telefoni di giornalisti ed attivisti italiani,tra cui il direttore di Fanpage ed il fondatore dell’ONG Mediterranea Saving Humans. LINK

La situazione è delicatissima in quanto con il software Graphite è possibile anche caricare malware sul cellulare o ancor peggio, caricare foto e documenti, all’insaputa dell’utente. Consiglio fortemente la visione di questo fondamentale video di 2 minuti e 20 secondi, scusandomi anticipatamente per il contesto:

A dispetto di queste inquietanti possibilità, restiamo nei fatti certi: infrastrutture tecnologiche di primaria importanza cedute all’estero; magistrati spiati, giornalisti spiati, attivisti spiati, Garante Privacy sotto inchiesta per corruzione.

E in un contesto del genere, il cittadino comune come può pensare di poter tutelare la propria vita privata?

LA SOCIETA’ DEL CONTROLLO: IL PANOPTICON

Evidentemente la tutela della privacy del comune cittadino non è proprio una priorità, anzi ci sono fortissime indicazioni che l’obiettivo sia proprio l’opposto. Lo rivela candidamente uno dei tanti intoccabili del mondo: Larry Ellison di Oracle: “i cittadini faranno i bravi sapendo di essere spiati costantemente”. LINK

E’ un’idea che viene dal passato, e che finora è potuta essere applicata solo nelle carceri: il Panopticon. Si costruisce un carcere circolare a più anelli uno sopra l’altro, con numerosissime celle dove vivono i carcerati, ed una singola torre centrale all'interno della quale stazionerebbe un numero esiguo di carcerieri. Le celle dei prigionieri, con ampi spazi e grate nella parete interna, sarebbero costantemente visibili dalla torre di guardia, mentre viceversa nessuno dei carcerati potrebbe capire se le guardie lo stanno guardando oppure no. Questa struttura realizza una pesante pressione psicologica perché i carcerati sapendo di poter esser osservati in qualsiasi momento, e terrorizzati dalle punizioni, avrebbero assunto comportamenti disciplinati e mantenuto l'ordine in modo quasi automatico.

![]()

(Il carcere di Santo Stefano di Ventotene)

La Società del Controllo fa quindi due cose: realizza il sogno dei dittatori (il popolo si limita da solo) e ribalta lo Stato di Diritto: non siamo più innocenti fino a prova contraria, ma viceversa lo Stato si arroga il diritto di spiarci costantemente in quanto siamo tutti potenziali criminali.

E’ in fin dei conti il colossale salto di qualità che è stato attivato nel periodo Covid, dove occorreva presentare il certificato di vaccinazione o il tampone recente, perché altrimenti si veniva considerati potenziali untori: non siamo ancora tornati alla normalità pre-covid, semplicemente il trucco si è spostato altrove.

ISRAELE LEADER MONDIALE DI CYBERSICUREZZA

Come ha avuto modo di dire Benjamin Netanyahu all’indomani dell’attacco terroristico compiuto dallo stato ebraico contro il Libano con i cercapersone esplosivi, “se avete un cellulare, avete un po’ di tecnologia israeliana con voi”. In quel caso gli agenti del Mossad aveva infatti costituito un’intera azienda di copertura che si occupava di intercettare i pacchi di cercapersone in transito, installargli cariche esplosive, rimontarli, e poi spedirli ai loro destinatari in Libano nella speranza che la maggior parte di essi finisse realmente in possesso di miliziani di Hezbollah. I numerosi morti (39) e feriti o mutilati (3400) tra comuni civili hanno poi dimostrato che queste esplosioni indiscriminate hanno colpito anche chi si trovava nei pressi per qualsiasi motivo, quando l’SMS di attivazione è stato rilasciato... ma questo è un altro discorso.

SPYWARE IRREMOVIBILIE NEI SAMSUNG GALAXY

Quello che è attinente al tema della sorveglianza è che la strategia di infiltrazione nella filiera produttiva è stato utilizzato anche per tutti i cellulari Samsung Galaxy dell’area “asia occidentale e nord africa”, per i quali si è scoperto uno spyware israeliano, preinstallato e irremovibile, che può installare altre app a sua volta, tracciare i movimenti dell’utente, e rubare tutti i suoi dati compresi i dati biometrici quali l’impronta digitale! LINK

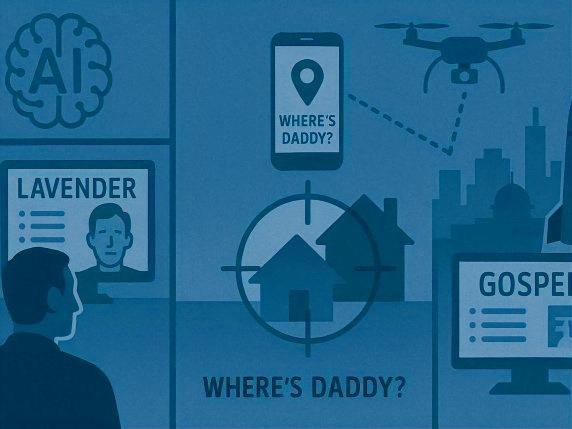

WHERE’S DADDY?

Anche senza accorgimenti aggiuntivi, è possibile fare ingenti danni anche solo con il dato di posizionamento fornito da un cellulare acceso. E’ il caso del sistema Where’s daddy? (“dov’è paparino”) che è un sistema di monitoraggio supportato da IA che identifica potenziali bersagli, li segue negli spostamenti, attende che siano nei pressi delle rispettive famiglie, e poi segnala luce verde per l’eliminazione dell’intero gruppo famigliare con bombe a caduta libera, non particolarmente tecnologiche e quindi non particolarmente costose (questa la giustificazione ufficiale!). Le vittime collaterali risulteranno essere tra le 15 e le 20 per ogni miliziano “di piccola taglia”, e circa 100 per ogni “alto funzionario di Hamas”. LINK

LAVENDER: LE KILL-LIST COMPILATE DA UNA I.A.

Il software Where’s Daddy è comunque parte di un sistema più ampio chiamato Lavender, che utilizza anche le registrazioni audio delle chiamate, i dati dei video e delle foto trasmessi sui sistemi di messaggistica e postati sui social, per ottenere informazioni ancora più accurate: l’intelligenza artificiale Lavender compila poi autonomamente una lista di “terroristi da eliminare” (Kill-List) e la fornisce al Mossad e all’IDF. Le vittime eliminate su indicazione della I.A. si stimano in 37.000 .

Lo scandalo scaturito dopo che l’emittente +972 Magazine ha reso pubblica la sua inchiesta su questi software ha fatto sì che la stessa Microsoft rescindesse i propri contratti con il Mossad, visto che i massicci file audio delle telefonate registrate venivano salvati proprio sui server di Microsoft Azure.

Il report di +972 Magazine

Riepilogo di entrambi i sistemi

SPIONAGGIO PER VOI, MA NON PER NOI

Viceversa, ben consci di tutti i problemi legati alle funzioni dei cellulari, durante il genocidio di Gaza, Israele ha sospeso l’invio massivo dei dati di posizione sia al navigatore Google Maps che al concorrente Waze, per non evidenziare la posizione di basi ed installazioni militari. Anche in questo caso i gestori sono stati zelanti nel collaborare pedissequamente con le richieste del regime che occupa la Palestina. LINK

UNIONE EUROPEA E CHAT CONTROL

Sempre sul tema del doppiopesismo, va ricordata anche la norma Chat Control secondo la quale le autorità dell’Unione Europea acquisiscono il diritto legale di leggere le conversazioni personali di qualsiasi utente che utilizzi software di comunicazione (Whatsapp, Telegram, Signal) potenzialmente applicando il trasferimento dati dal cellulare verso i server ministeriali prima che si inneschi la crittografia di tali software.

La giustificazione di tale spionaggio massivo indiscriminato è la sempreverde lotta alla pedofilia, dove nuovamente lo stratagemma di potere è di considerare ciascun cittadino come potenziale criminale, e solo se si dimostra innocente lo è veramente.

Ed emerge subito il solito problema: se anche questo fosse vero, perché allora non prevedere TOTALE trasparenza? Il testo ufficiale integrale della proposta (COM(2022) 209) specifica che il regolamento non si applica agli “account professionali governativi che utilizzano servizi o parti dei servizi per scopi di sicurezza nazionale, mantenimento dell’ordine o scopi militari.” In altre parole, le comunicazioni usate dalle autorità statali e politiche sono escluse, mentre vengono invece incluse quelle dei cittadini. LINK

Non a caso stiamo parlando della struttura sovranazionale che ha contrattato l’acquisto di miliardi di dosi di vaccino via SMS che tutt’ora non possiamo leggere perché coperti da segreto...

SALT TYPHOON: UK SPIATA DALLA CINA PER 4 ANNI

Il capolavoro dell’autolesionismo arriva dal Regno Unito: il 26 gennaio 2026 il Telegraph ha rivelato che degli hacker cinesi sono penetrati nel cuore di Downing Street, compromettendo le comunicazioni mobili di alti funzionari delle amministrazioni Johnson, Truss e Sunak per ben 4 anni. La storia è stata sepolta a pagina sette, trattata come una curiosità tecnologica. In realtà, si è trattato di un evento che ha messo a repentaglio la solidità dell'alleanza di intelligence occidentale, non perché i telefoni fossero stati hackerati, cosa che accade, ma per come erano stati hackerati: utilizzando proprio la stessa infrastruttura di sorveglianza che i governi occidentali avevano imposto alle proprie agenzie telefoniche. Il Communications Assistance for Law Enforcement Act negli Stati Uniti e l'Investigatory Powers Act nel Regno Unito impongono agli operatori di telecomunicazioni di installare backdoor nelle loro reti per le intercettazioni telefoniche ordinate dal tribunale. Gli hacker statali cinesi hanno trovato quelle backdoor, e le hanno violate.

Il valore dell'intelligence raccolta è quasi impossibile da sopravvalutare: per circa quattro anni, gli operatori collegati all'ufficio di Chengdu del MSS hanno avuto la possibilità di vedere non solo chi chiamavano i funzionari britannici, ma anche chi stava indagando l'FBI, quali agenti cinesi erano sotto sorveglianza, cosa sapevano gli Stati Uniti delle attività di Pechino e quando il controspionaggio si stava avvicinando. Potevano geolocalizzare milioni di persone. Potevano registrare telefonate a piacimento. LINK

Quindi non solo informazioni tempestive e di prima mano, ma una nutrita raccolta di segreti utili per i ricatti. Ad esempio, i succitati SMS di Ursula sui vaccini che noi non possiamo leggerli, in Cina li hanno!

E per chiudere il ragionamento: noi gli hacker esteri li abbiamo invitati direttamente!!

RIEPILOGO

Tutte queste informazioni risultano di stile “nozionistico” perché francamente possiamo farci molto poco per difenderci, e possono quindi lasciare nello sconforto. Il meglio che possiamo fare, tuttavia, è quello di conoscere la vulnerabilità insita nel mondo odierno per quanto riguarda la privacy, tenendo a mente questa piattaforma di conoscenze di base, che nel 2026 emergono sempre più limpidamente, ma che in realtà gli addetti ai lavori conoscevano già da diversi anni prima:

VAULT 7

Quali altre minacce fondamentali sono state rivelate e non sono state interiorizzate dalla popolazione? Tutte quelle rivelate nel leak massivo chiamato Vault7 di Wikileaks del 2017, che ha evidenziato come:

1) La CIA usa malware come arma standard. La CIA disponeva di un arsenale paragonabile a quello di una grande potenza militare digitale: virus, trojan, backdoor e exploit zero-day, usati sistematicamente per operazioni di intelligence. Possiamo quindi dire lo stesso per ciascun principale attore di controspionaggio mondiale, ora che sono trascorsi 10 anni.

2) Ogni dispositivo mobile è compromesso alla nascita. Gli smartphone Android, iPhone, e ogni altra marca principale ha delle backdoor che permettono agli investigatori di leggere i messaggi e la lista dei contatti, attivare microfono e fotocamera, tracciare posizione GPS. Tracciare la posizione del cellulare è invece insito proprio nel funzionamento dei cellulari stessi, ed è una vulnerabilità precedente anche all’introduzione degli smartphone.

3) Ogni sistema operativo è compromesso alla nascita. Ci sono leggi ed accordi secondo le quali i produttori Windows, MacOS ma anche Linux non possono rilasciare i loro sistemi operativi se non concordano di inserire apposite vulnerabilità, rendendole “insicure per default”.

4) Smart TV e altri dispositivi possono essere usati come microfoni. Anche le Smart TV possono essere attivate in modalità silente per intercettare conversazioni private tramite il loro microfono.

5) Le centraline delle auto possono essere hackerate. Quindi è possibile per la CIA fin dal 2017 controllare veicoli moderni per operazioni di sorveglianza e potenzialmente assassinio, attivando frenata assistita, sterzo elettrico, e l’acceleratore drive-by-wire.

Tutta questa serie di argomenti viene accuratamente tenuta al di fuori del dibattito sociale e politico comune, ed invece dovrebbe essere di primaria importanza ottenere leggi, rassicurazioni, e potenziali verifiche su questi strumenti in modo che essi non possano essere utilizzati con piena discrezionalità, e anzi i cittadini consapevoli dovrebbero arrivare ad imporre che le pratiche più nefaste, come nel caso delle vulnerabilità appositamente programmate negli apparati elettronici, siano rese illegali.

FINE DELLA TERZA PARTE

La quarta ed ultima parte si occuperà del tema della censura, e di come è presente ma si manifesta in forma diversa su ciascun Social Network, nonché della trappola delle IA manipolate per fornire risultati consoni solo alle politiche della nazione in cui si trovano.

Il telefonino è l’entrata di qualsiasi troian per seguire ogni mossa.

In una conferenza con il dott. Paolo Sceuza ci raccontava che lui era spiato e se ne accorse perché, in montagna, dove non c’era nessun segnale, il suo telefono si accendeva da solo. Grazie un tecnico era riuscito a pulire il suo telefono. Da allora, lo tiene isolato dentro una fondina con isolante.

grazie per il riepilogo.

Non c'e' molto da commentare, ahime'.

Non sarebbe male avere qualche dritta da un punto di vista tecnico da qualche utente esperto. E' vero che non si puo' ripararsi al 100%, ma qualcosa si puo' fare.

A margine un ricordo: qualche anno fa usci' la notizia che la nomenclatura europea (Merkel in particolare) era spiata dalla CIA.

L' avversario è forte. Non c è alcun dubbio.

In ogni caso complimenti per la qualità di ciò che scrivi.

Premesso quanto sopra, il mio vecchio iphone è prossimo alla sua ora (ovviamente per obsolescenza programmata), anziché “evolvere” su nuovi modelli, volevo tirare fuori dal cassetto il mio vecchio Nokia 3410. Sarei curioso di sapere se qualche utente più tecnico di me (ci vuole poco), sa se con un dispositivo del genere si possa evitare questa sorveglianza mostruosa (eccetto per l’aspetto di localizzazione intrinseco nei cellulari).

Al diavolo lo smart phone.

La fondina isolante è un ottima idea.

Grazie.

- il microfono collegato al pc può essere acceso da remoto in qualsiasi momento così come la webcam.

- il robottino per le pulizie magari manda la pianta della casa sui server del produttore e se avete un capannone industriale questo vi sta misurando e rifacendo la pianta della vostra attività e la manda fuori.

- Amazon Alexa è come una Smart TV di nuovo un microfono aperto e una telecamera che punta sul nostro soggiorno.

- ho anche letto recentemente la sorveglianza ice in America a prelevato I video dalle telecamere dei campanelli Amazon Doorbell per ricostruire il passaggio degli immigrati di fronte alle varie case.

Credo che qualora dovesse emergere qualcuno degno di essere votato, dovrà prendersi l'impegno di affrontare anche questi problemi, o quantomeno parlarne, perché in questi ultimi anni abbiamo regalato tanti diritti senza accorgercene

Vault7 specifica che c' era un intero settore che si occupa a dei sistemi operativi Linux, diciamo innanzitutto che anche per Linux valevano le stesse cose che valgono per i sistemi operativi commerciali, cioè la CIA sviluppava malware specifici per attaccare questi sistemi operativi, oppure se veniva a conoscenza di una vulnerabilità non la rivelava subito ma la sfruttava per qualche mese prima di comunicare alla comunità che c'era un problema da sanare.

nello specifico di Linux essendo un sistema Open source non puoi neanche escludere a priori che alcuni degli sviluppatori non siano a libro paga della CIA e non vadano a inserire volutamente degli errori, magari minuscoli, magari difficili da trovare, ma volutamente inseriti per essere sfruttati da chi sa dove cercare.

e i dispositivi basati su Linux sono miliardi: lo stesso sistema operativo dei cellulari Android è basato su Linux ma rilasciato da Google... se per PC e server puoi tenerti un minimo di dubbio o scetticismo, su Android c'è pressoché certezza che sia compromesso sempre e comunque in ciascuna versione.

Con un "Secondo me" grandissimo

Di nuovo: Non sono un esperto del settore, quindi mi tengo in mente queste informazioni nozionistiche sui casi più eclatanti

europa.today.it/.../...

È quantomeno curioso che il comunismo sia stato combattuto e demonizzato con il pretesto delle pesanti interferenze nel privato che avrebbero limitato la irrinunciabile libertà individuale, e ora subiamo una limitazione ben più radicale e articolata della libertà che viene attuata proprio dagli ambienti che, operando il più classico e prevedibile degli inganni, hanno dato a intendere di averla assunta [la libertà] a unica finalità e ragione della propria esistenza.

Ad ogni modo tutto questo potrebbe finire per consentire la diffusione di una formidabile opposizione, motivata e radicata in ogni strato sociale, alla realizzazione delle finalità che certo globalismo dittatoriale sembra voler perseguire.

diciamo pure che, in questo momento, viviamo in una criptodittatura fascista i cui vertici sono negli USA. Dubito molto che i politici possano fare granché per ribaltare lo stato di cose senza mettere a repentaglio le loro vite e quelle delle loro famiglie. Quindi possiamo votare chi vogliamo, ma a meno che non siano appoggiati da un team di cybersecurity coi fiocchi e un gruppo paramilitare in grado di portare avanti adeguate rappresaglie contro attacchi nei loro confronti non credo che possano cambiare le cose.

Quindi l'unico partito che potrebbe fare qualcosa in Italia sarebbe la mafia, ma non so se li voterei...

Purtroppo la scienza moderna finirá per provocare l'estinzione della civiltá occidentale, ed era prevedibile che fosse cosí. Gli uomini di potere, e la Storia lo dimostra continuamente, sceglieranno sempre di mantenere il loro potere anche a costo di distruggere la loro gente, nella speranza di morire prima che tale distruzione li coinvolga. E se succede, avranno sempre abbondanza di fondi nei paradisi fiscali, e se neanche questo é fattibile si suicideranno.

Un telefono cellulare avvolto in un foglio di alluminio o inserito in un barattolo di caffè Illy non funzionerà.

Puoi sempre rinunciare all'uso della tecnologia o semplicemente non acquistare prodotti "smart" come i televisori.

la busta si chiama Gabbia di Faraday e la puoi acquistare, ovviamente, su Amazon con 10 euro

ECENCE 1 Sacchetto di schermatura Faraday per Cellulare, Smartphone, RFID, Protezione chiave auto Keyless, Custodia schermata Telefono, Nero

(RFID prendi un pezzo di formaggio parmigiano al supermercato, lo ficchi nella busta col telefonino e poi passi i controlli facendo finta di nulla ..... scherzo

10 euro e passa la paura. Pare vero.

vuoi vedere alcune informazioni su di te accumulate automaticamente sul tuo PC ?

digita dal prompt dei comandi

ipconfig/displaydns

ci sono tutte le tue frequentazioni web a partire dall'ultima formattazione; ufficialmente non si sa chi le ha scritte, chi le legga, a che servano (le puoi cancellare e non succede niente, ma non lo fare perché se sbagli qualcosa puoi incasinare in modo irreparabile il pc)

Ogni volta che entri nella rete , la rete sa tutto di te.

Gli antivirus da 40 euro sono acqua fresca.

E spesso siamo proprio noi ad acconsentire dati o aggiornamenti.

Comunque nessuno ti obbliga ad usarlo o ad avere un cellulare.

Certo saresti limitato in molte cose.

Io personalmente non mi preoccupo se qualcuno mi osserva.

Se devo fare danni non li faccio certo nel web

Di quello che fanno i governi tra di loro ancora meno.

Oltretutto molti pensano che il controllo sia sempre nascosto da trame oscure.

Ma nel 90 per cento dei casi e per statistica di mercato.

Più sanno di te piu riescono a venderti prodotti.

Non sono gli umani ad avere 40000 pc sotto controllo ma gli algoritmi che in base a parole o argomenti specifici si attivano.

Ma questo avveniva già con i telefoni negli anni 80.

Oggi è solo più tecnico

sono d'accordo con Venusia.

Non solo. Considerato che loro mettono gli Ad non in base alle tue esigenze, ma in base a quanto pagano gli sponsor, in genere non ti mandano neanche roba che ti potrebbe servire.

Un'altra cosa. Forse verrá il giorno in cui si dovrá fare la guerra, ma in guerra raramente si muore in battaglia. In genere si muore di malattia. Quando andremo in guerra, (io lo faró solo quando saró costretto), combatteremo smettendo di comprare i loro prodotti, e avremo fame e freddo, e molti moriranno.

Peraltro nelle guerre civili, molto spesso il vincitore capisce di non avere vinto un bel niente, ed é costretto a dare al perdente tutto quello che chiedeva.

Quindi auguro a tutti noi che, quando verrá il momento, dimostreremo di quale pasta siamo fatti, e chi vivrá vedrá.

cell android con app norootfirewall attiva, ergo ho l'elenco degli IP di tutte le entità che cercano di entrare/uscire nel mio cell apparentemente senza il mio consenso.

vi assicuro che è una lista corposissima. in pratica significa che tutte le app installate sul cell dialogano con le rispettive case produttrici e con chissà chi altri.

ecco, questo "chi altri" mi ha spinto a fare un piccolo esperimento:

esiste un comando linux che si chiama "whois", che, se seguito da un IP ci dice immediatamente chi sia il proprietario del dominio associato all'IP.

ho così scoperto che tutti i siti di e-commerce dove ho acquistato qualcosa hanno accesso alla mia gallery...

in tutto ciò, mi chiedo che fine abbia fatto quel reato che risponde al nome di VIOLAZIONE EPISTOLARE. Esiste ancora?

p.s.: l'app norootfirewall richiede un minimo di competenze per essere usata al meglio altrimenti potreste trasformare il vostro cell in un sasso, incapace di qualsiasi comunicazione.

pp.ss: il comando ipconfig/displaydns lista solo le macchine incaricate di convertire un IP in un indirizzo web. se vuoi ficcare il naso un po' più a fondo la cosa più stupida da fare è sfogliare la cache del browser

Quei dati servivano per IBM Watson. Una rete neurale avanzata per previsioni mediche. Quasi un LLM anche se non aveva l'architettura transformer che rese celebre chatgpt.

it.wikipedia.org/.../...)

Oggi esiste medgemma come LLM open weights rilasciato da google.

deepmind.google/models/gemma/medgemma/

Lo si può eseguire in varie taglie a seconda della Vram ed ha anche la capacità "Visio" per leggere lastre/referti.

ollama.com/search?page=2&q=medgemma

Il migliore è la taglia 27b

Qualsiasi programma di crittografia deve essere costruito con una backdoor per legge USA

Al che un utente mi disse: "Si, ma quelli open-source non sono a scopo commerciale per cui".

Non diedi risposta perché non è elegante offendere su questo sito ma, prima che qualcuno riproponga la stessa ipotesi...

Ma cavoli!!!! Ti mettono in prigione / chiedono l'estradizione se non ottemperi a quella legge USA.

Ma secondo voi?????

C'è qualcuno che rischia la galera a gratis per farvi un programma a gratis per poi finire nei guai?

Ma va la!

breve OT

Il tuo post mi ha fatto ricordare di una cosa che avevo letto di sfuggita.

Avete presente la storia dei PC dei magistrati che venivano spiati?

In pratica questo programma a cui si può accedere da remoto da parte di terzi altro non sarebbe che una porta di accesso per il manutentore, che è legalmente installato dal produttore per facilitare la risoluzione dei problemi da remoto da parte dell installatore, altrimenti dovrebbe controllare migliaia di PC di persona.

La butto lì, così come l'ho letta, agli esperti l'ardua sentenza.

il caso di report fa emergere invece una totale mancanza di tutte queste tutele.

Grazie Sertes, però già come hai spiegato è un po' differente da come l'hanno dipinto, e tra le altre cose, questo programma dovrebbe essere presente su tutti i PC se non sbaglio.

Mi pare strano.

Il codice sorgente delle varie distro open source è scritto in chiaro e vi collaborano migliaia di sviluppatori..

Esistono svariati programmi x monitorare rete e porte aperte.

X la cam basta mettere un pezzo di scotch, esistono anche pochette smartphone anti radiazioni che non fanno filtrare nulla..

Qualcosa si può fare.

Quindi i messaggi criptati end-to-end di wazzapp sono un'illusione?

X le chiamate uso un vecchio telefono GSM pagato 25 euro

Ma stiamo scherzando??

Dal mio punto di vista sebbene vogliano farci credere che hanno tutto sotto controllo, non controllano un cazzo.

Possono spiare bene un target determinato con dispendio di risorse e mezzi, ma non tutti.

Al massimo possono approssimare.

Però farci credere che hanno tutto sotto controllo è proprio lo scopo del panoptikon dell'articolo.

Sui cerca persone qualcuno all'interno ha tradito..

Non è che solo monitorando la rete i sionisti sono riusciti a capire chi, come, cosa e quando.

Da quando ho X il mio telefono si spegne, si blocca, mi tiene bloccate delle semplici applicazioni come Block Notes, che utilizzo proprio come un block notes, quindi senza particolari attenzioni.

Ho pensato che qualche attivista ucraino mi avesse hackerato il cell, ero andato anche in un negozio di riparazioni cinese chiedendo proprio: sai se questo cell è stato hackerato? Ovviamente risposta: nooo, come ti viene in mente? Soluzione: formatta il telefono e ricomincia ad usarlo. Non l'ho fatto perché tanto se un ucraino vuole sapere quali post leggo e bloccarmi quando leggo o quando rispondo a .......... o ai tanti scrivani ad ufo, non mi interessa più di tanto. Certamente non ho messo X sul PC.

Però adesso finalmente posso sapere chi c'è dentro il mio cell. tra l'altro avevo anche pensato di acquistare un altro telefono (non dico quale, per motivi di spamming o altri), ma a questo punto non credo che ci sia nessun sistema sicuro. Come dice Venusia: Che internet fosse il più grande mezzo di controllo nella storia non è certo una novità.

Ogni volta che entri nella rete , la rete sa tutto di te. quindi nessun problema. Anzi visto che sanno anche quanto guadagno al mese (una pensione non è un problema) potrebbero anche farmi un accredito ogni tanto, anziché i soliti "addebiti ignoti".

Mi pare strano.

Il codice sorgente delle varie distro open source è scritto in chiaro e vi collaborano migliaia di sviluppatori..

Esistono svariati programmi x monitorare rete e porte aperte

Io ho il PC con Linux e ne sono contentissimo. finora non ho avuto problemi, tanto è vero che ho un firewall, ma praticamente sta lì e non me lo filo per niente.

Non so se ti rendi conto.

Figurati se non chiedono l'estradizione per un pincopallino qualsiasi per reato di "lesa maestà" per non aver decriptato un messaggio su richiesta di inquirenti americani. A Guantanamo ti mandano. E non da quando c'è Trump.

1) Smettere di usare Windows/Mac e iniziare a usare Linux e/o BSD

2) Usare una VPN e/o Tor il più spesso possibile

3) Smettere di usare Chrome/Firefox e iniziare a usare Ungoogled Chromium e/o Librewolf

4) Smettere di usare Whattsup/Telegram e iniziare a usare SimpleX e/o DeltaChat

Come dover imparare a camminare daccapo.

Se c fossero magagne le scoprirebbero di sicuro..

Potente e sicuro, continuamente aggiornato.

Anche migliaia di programmi, tutti gratuiti, divisi per categorie.

Se non si passa a Linux è solo per pigrizia.

Android e apple, x capirsi, sono derivazioni distro private di Linux..